我敢肯定,你们中的大多数人已经知道Aruba子午线解决方案。如果不这样做,请看看这里了解其力量。根据我的经验,认识子午线的人倾向于认为这意味着“用于位置感知功能和蓝色点的应用程序”,但这不仅是这样。基于这一页您将了解到,其众多功能之一是构建用于内容交付和位置服务的移动应用程序的简单快速方法。

我将在这三个博客系列(博客三部曲!)中向您展示的是,您可以走得更远。您可以根据使用您的子午线应用程序来自定义用户体验。这必须处理Meridan - ClearPass集成(您必须知道此名称“ ClearPass”,以防万一这是一个链接)。

- 在第一个博客中,您将学习如何配置ClearPass和Meridian以共同交流(主要步骤)以进行基本身份验证;

- 在第二个,我将展示如何添加一些可用于自定义内容交付的参数;

- 最后,在上一个博客中,我将解释如何处理此集成以提供特定于用户的内容。

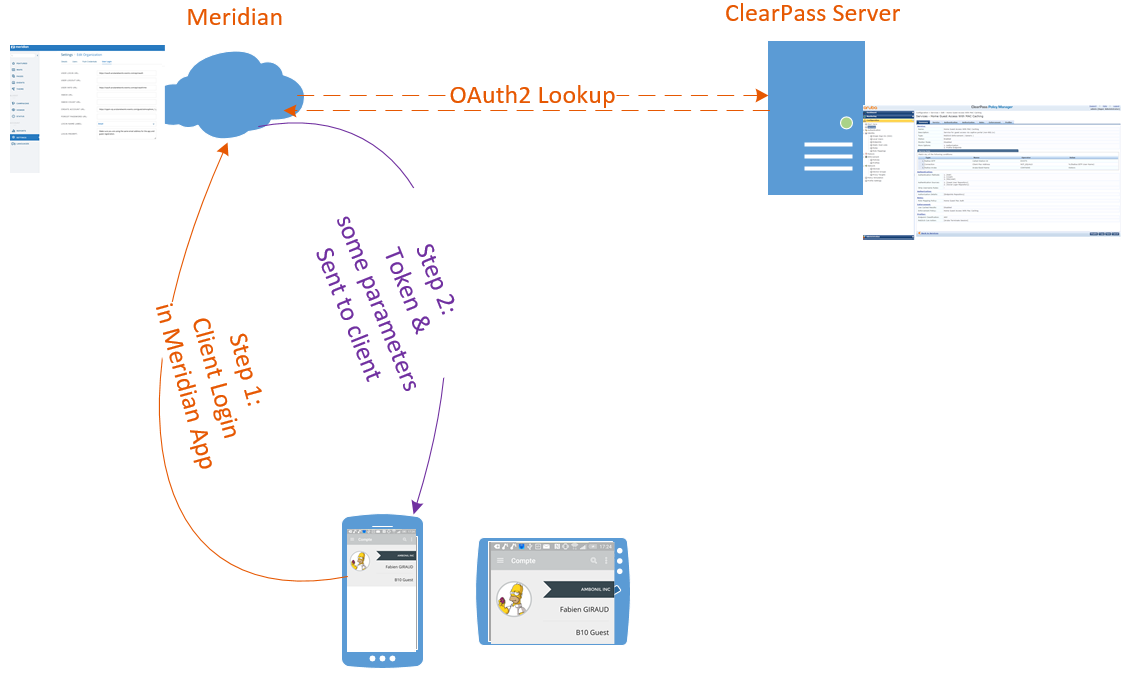

所以现在让我们开始旅行。首先,您需要知道子午线和ClearPass之间的集成使用OAuth2。在下面的图中显示了此类身份验证的过程(以一种非常简单的方式):

您可以想象(看到这张照片后),配置步骤将如下:

让我们详细描述这两个步骤中的每一个。

ClearPass配置

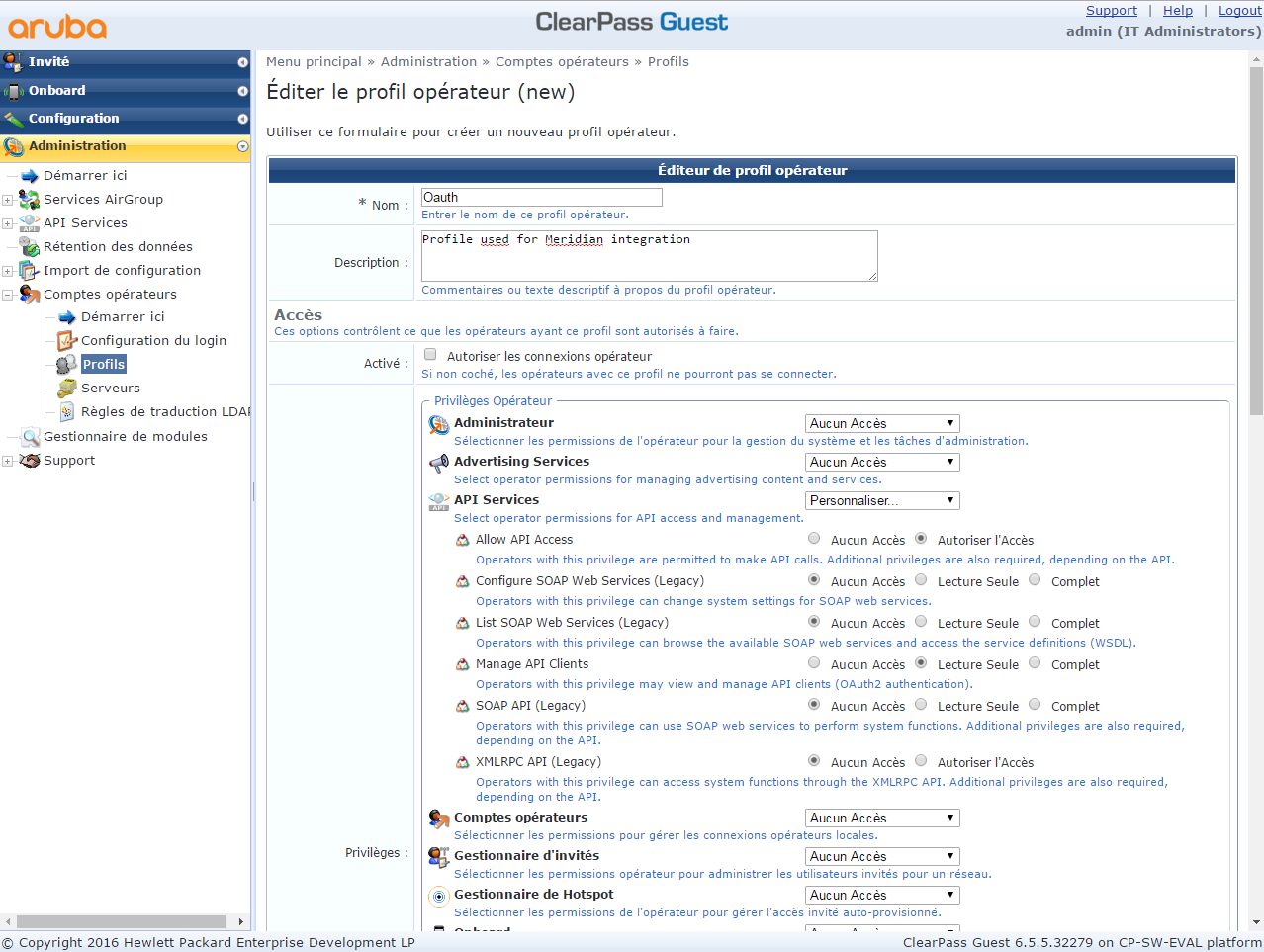

- 在ClearPass guest中添加新的API配置文件(参数值请参见下图):

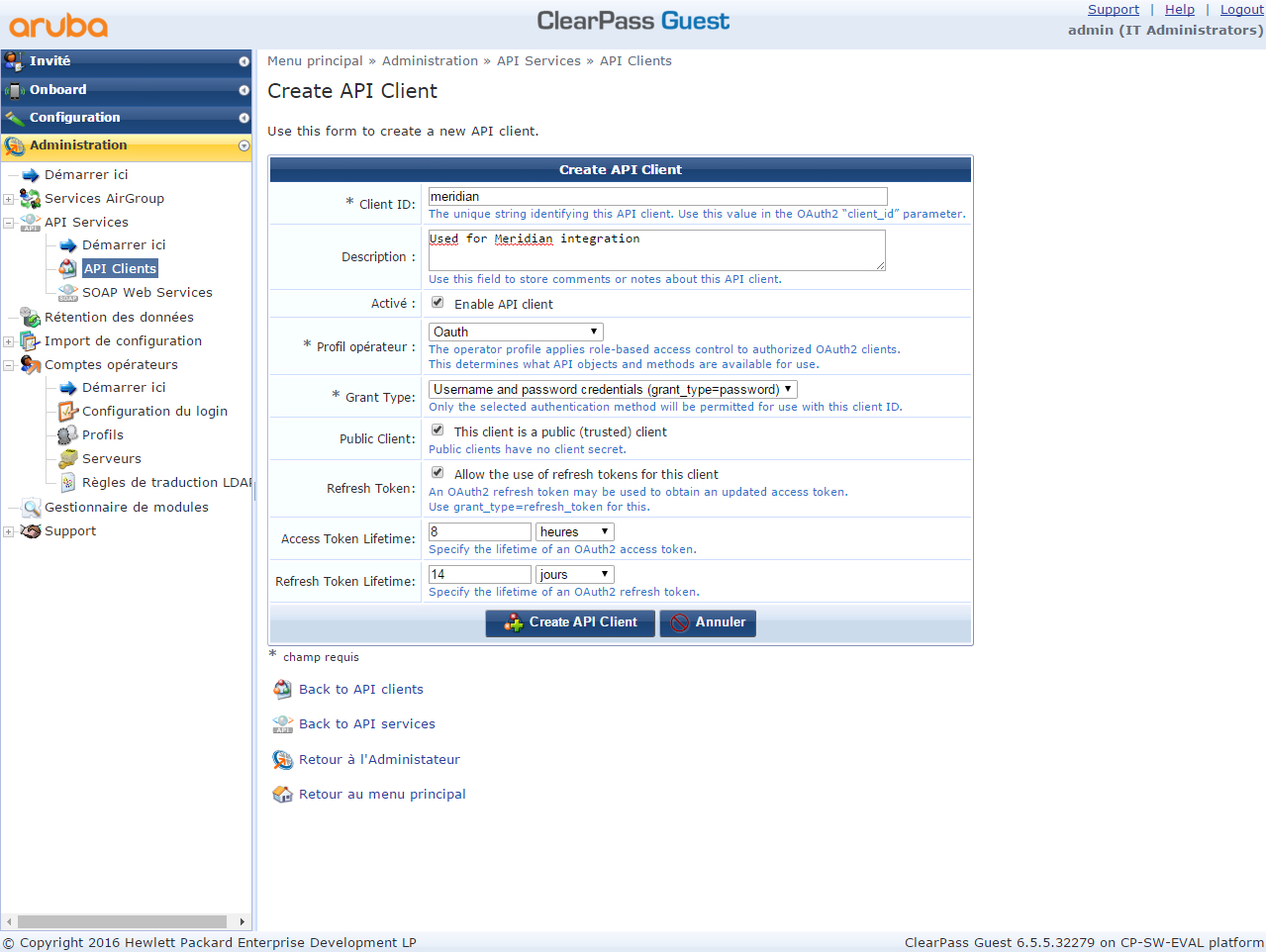

- 创建一个将由子午线应用发送的新API客户端(警告:在较低案例中,该名称必须为“子午线”)

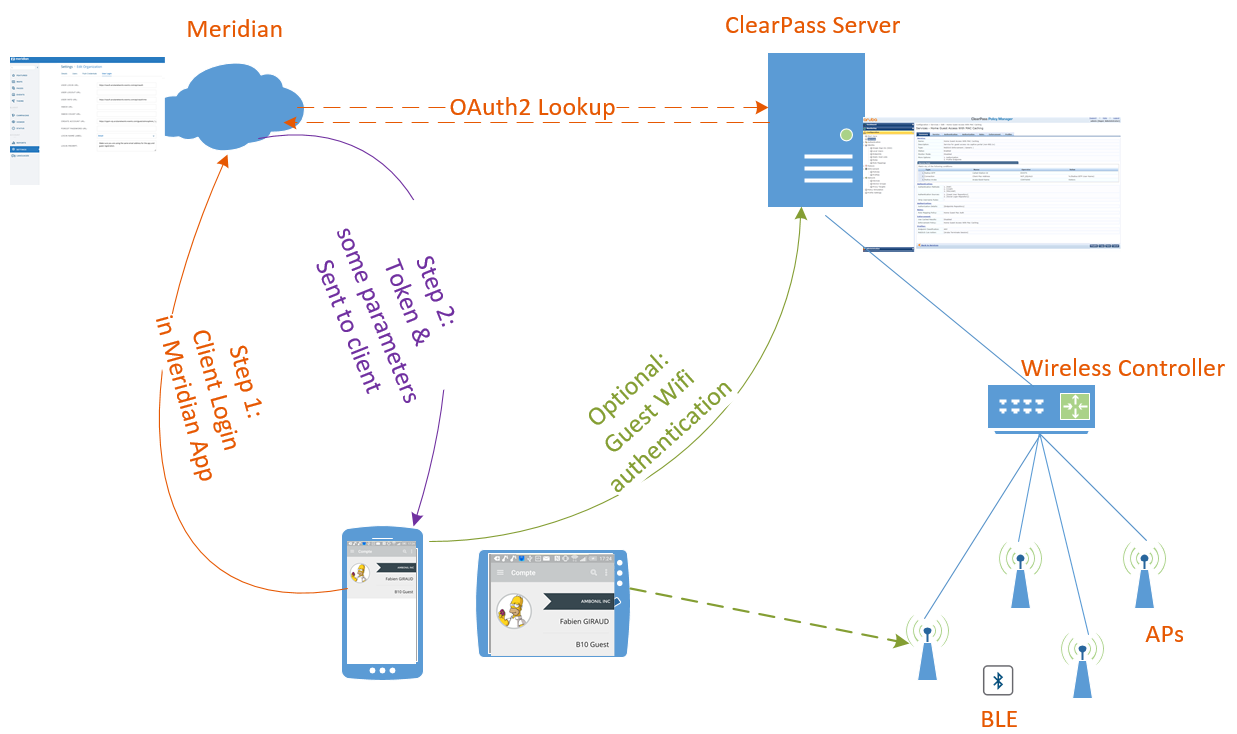

- 可选:如果您打算使用ClearPass Guest数据库来验证Meridian应用程序用户,则必须在ClearPass中定义访客服务,并添加访客登录 /注册页面。

这样做的优点是,用户可以使用相同的凭据连接到访客wifi和子午线应用程序。

在这种情况下,我们可以有以下过程:

- 创建服务以允许子午线在ClearPass中进行身份验证(使用OAuth2)

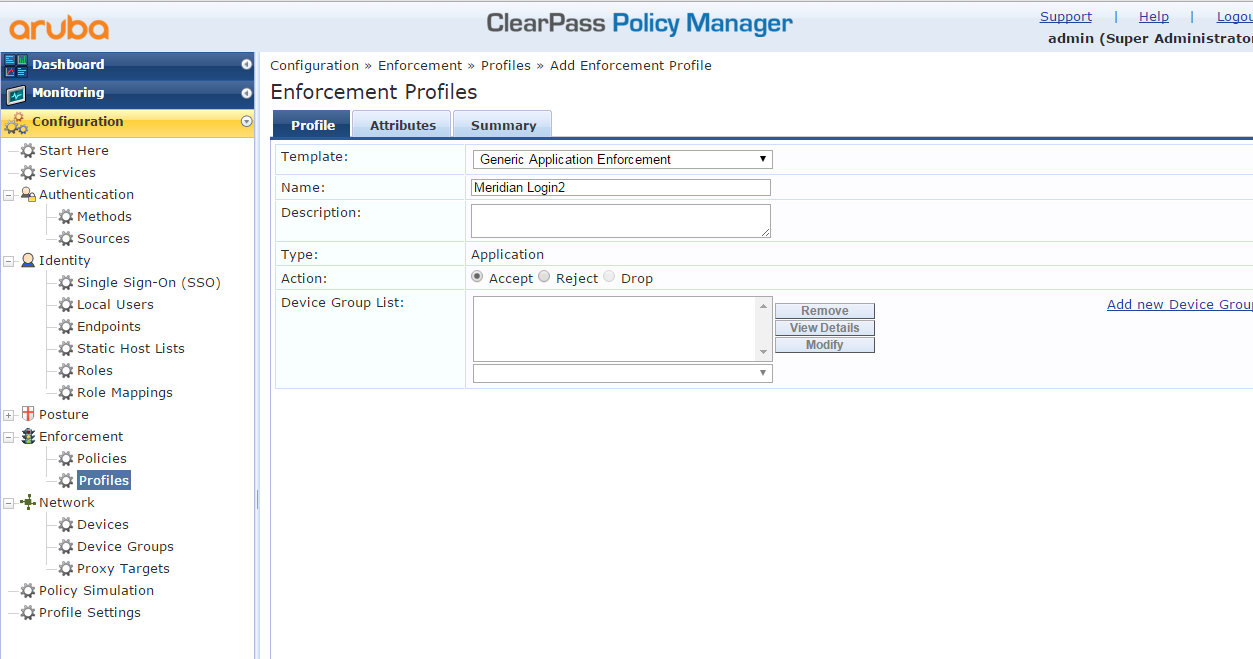

执行配置文件(我们将在带有其他参数的第二个博客中自定义此内容)。您可以使用所需的名称(在这里我使用Meridian Login2)

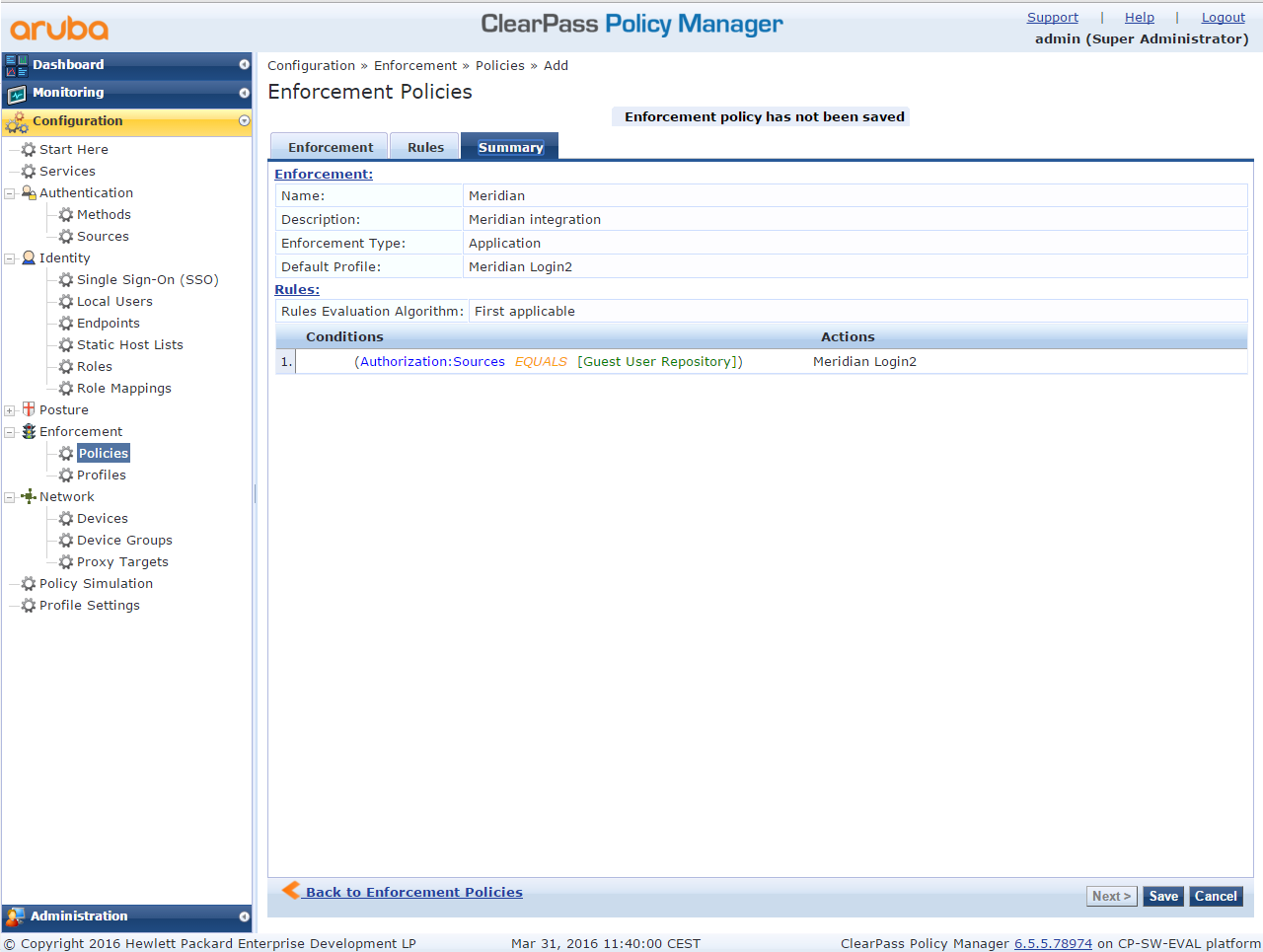

和政策:如果通过子午应用程序连接的用户来自来宾数据库一个他将拥有我们刚刚定义的子午线login2配置文件:

最后,服务规则将使用子午线身份验证。

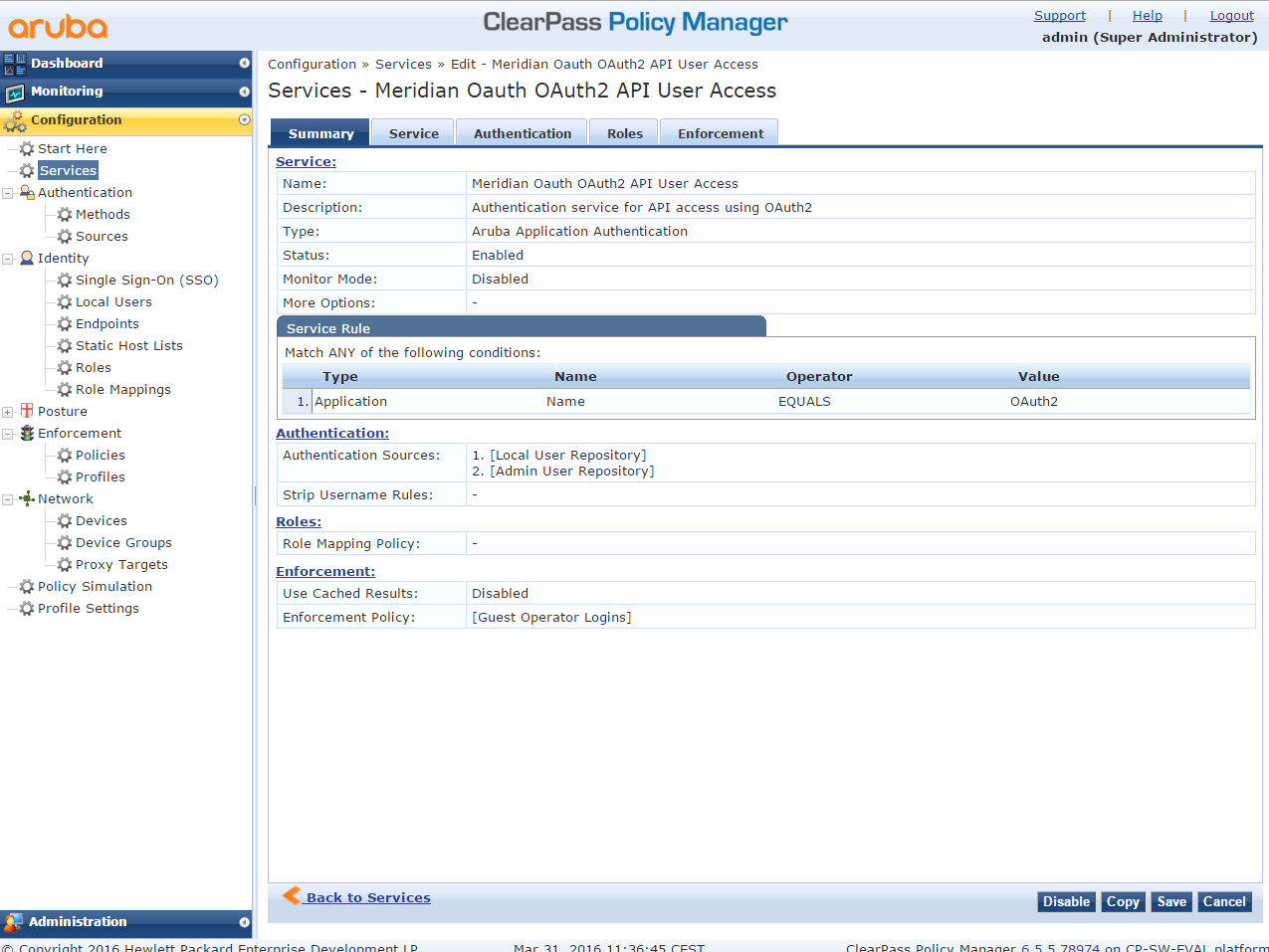

我们还可以微调服务规则。这里(因为我只打算使用一个子午线应用程序)所有OAUTH2请求将用于此服务。但是我们还可以限制到某些客户ID或类型…

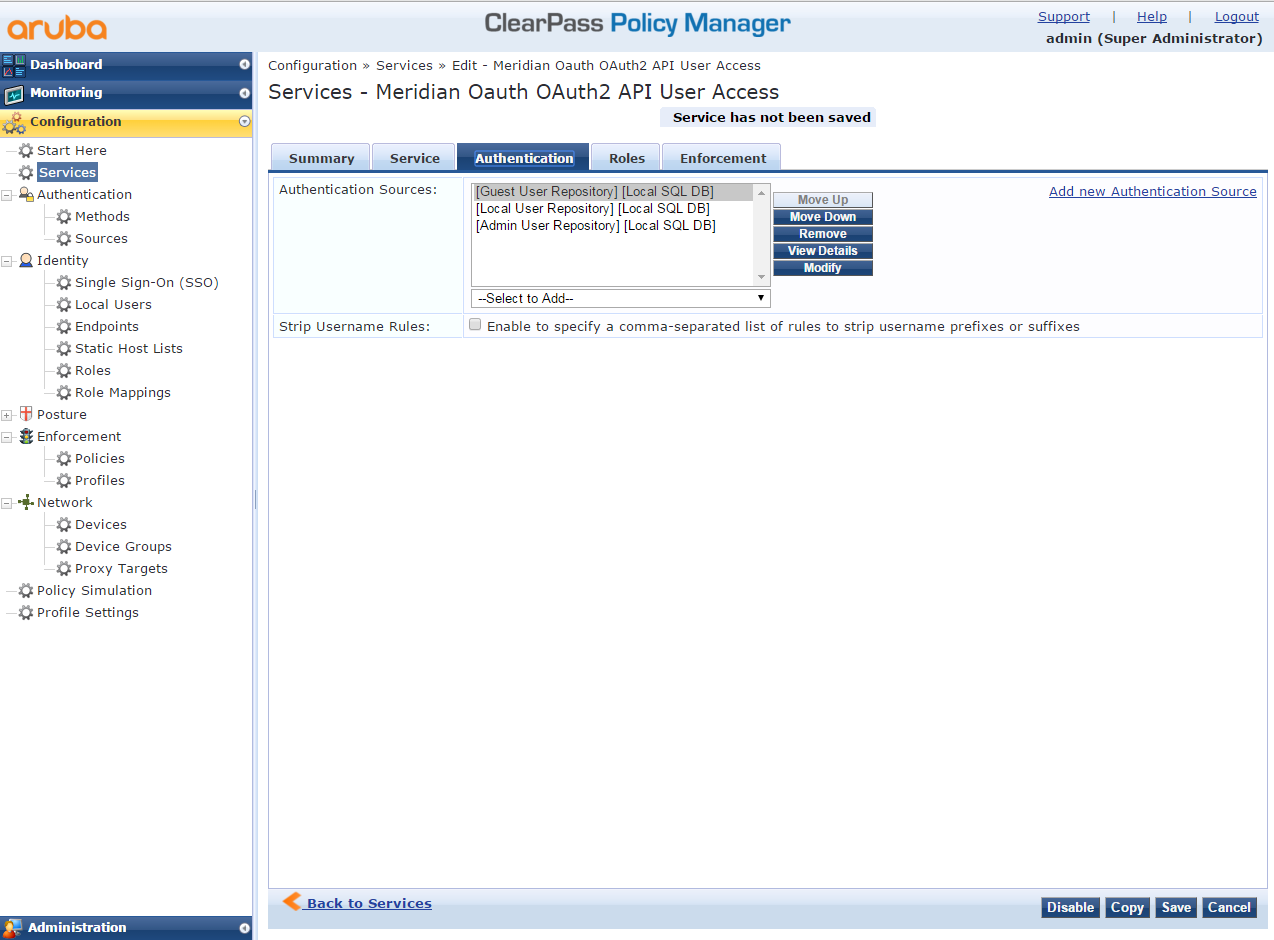

在身份验证源中,我们添加了访客用户存储库(以便能够在应用中使用访客帐户)。您还可以添加其他资源(例如公司广告,以便企业用户可以进行身份验证而无需创建访客帐户)

在身份验证源中,我们添加了访客用户存储库(以便能够在应用中使用访客帐户)。您还可以添加其他资源(例如公司广告,以便企业用户可以进行身份验证而无需创建访客帐户)

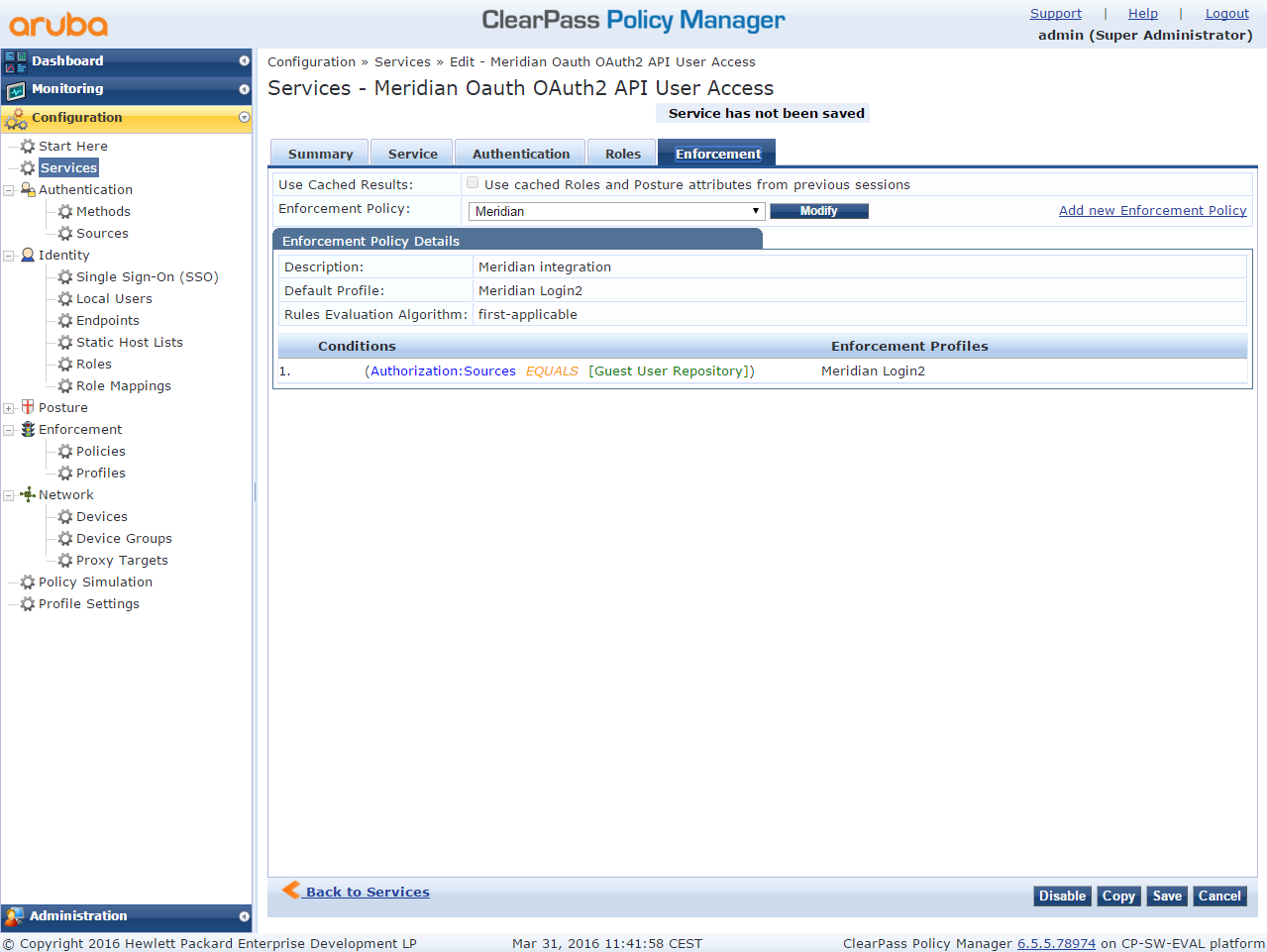

我们指定之前定义的执法策略:

我们指定之前定义的执法策略:

子午线配置

要配置您的子午线应用程序,请首先连接到您喜欢的网站:https://edit.meridianapps.com/

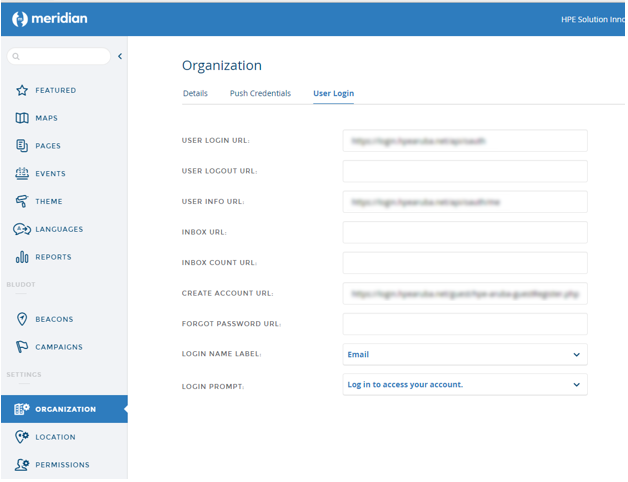

对于OAuth2集成,在子午线方面唯一的配置是“组织一个用户登录”页面。在这里,我们需要指定:

- “用户登录URL” =在哪里尝试身份验证(e。:https:// /api/oauth),

- “用户信息url” =在何处获取用户的信息(token + parameters)(例如:https:// /api/oauth/me)

- (选项)“创建帐户URL” =用户可以在其中创建一个新帐户,例如使用ClearPass Guest自我注册(例如)E。:https:// /guest/)。

警告

为了在子午线和ClearPass工作之间进行OAUTH2集成,ClearPass服务器必须:

测试!

让我们检查基本的身份验证正在起作用…

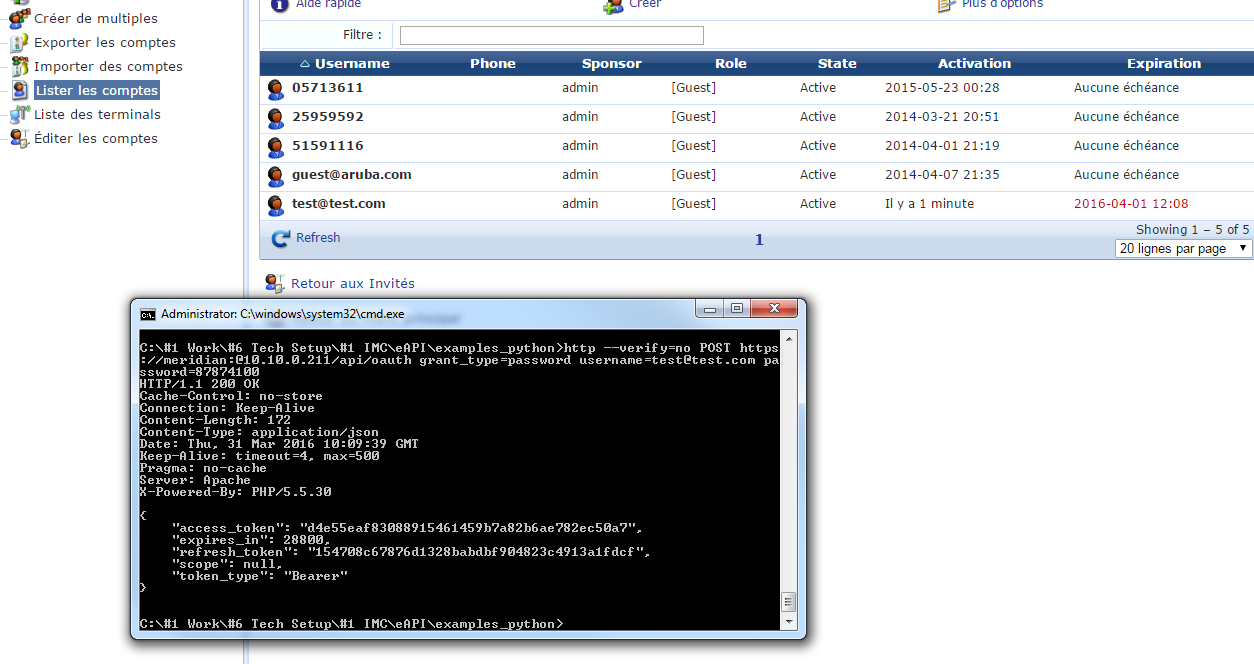

我们创建了一个test@test.com来宾管理中的用户。我们使用httpie命令行工具(或curl,或奇妙的Chrome应用程序:邮差)。

我使用的HTTPIE CLI的语法是(在这种情况下,我们可以使用本地IP,因为我指定不验证CLI中的证书):

http –verify = no post https://meridian@/api/oauth grant_type = password username = password> password =

如您所见,第一步是获得“访问权限”…

我们可以在ClearPass日志中看到身份验证:

由于我们尚未在OAuth2身份验证中添加一些参数,因此该令牌没有更多的信息。还有什么?”…添加自定义参数!j

如果您得出与上述相同的结果,这意味着您拥有通过ClearPass进行子午验证的基础,我鼓励您阅读该系列的第二个博客围绕“添加自定义参数”。

希望您喜欢这次旅行的第一部分。请继续关注此子午线ClearPass三部曲的接下来的两个博客。

#ale

#子午线

#位置服务