协作是当今数字化工作场所的一个标志,并已成为企业的关键业务。与上一代人相比,合作的可能性成倍增加。企业是全球化的,员工是流动的——而且永远在线。实时共享、对桌面的远程访问、ip语音、即时消息传递和基于云的协作都是正常的工作方式,这些方式将许多有价值的企业资产放在网上,并使不良行为者触手可及。

协作式数字工作场所需要一种许多组织无法实现的安全级别。保护身份、数据、源代码和其他知识产权要困难得多,因为移动、云和物联网已经从根本上改变了安全边界。

![8320年_social_card_360_partha_blog_v2_1116x595 [13] . png](http://www.nexbus-cng.com/media/blogs/31654i550E77AE5D3B71DE.png)

首先,Wi-Fi网络将网络边界移到了建筑边界之外。在过去,员工和访客必须通过安检才能进入建筑并使用其网络。但Wi-Fi将网络范围扩展到停车场、街道,甚至其他建筑物。此外,如今许多移动工作者都在使用自己的个人设备。BYOD在许多组织中已经建立,但安全挑战永远不会过时。BYOD移动甚至消除了安全范围。过去,除非你在办公大楼的办公桌前,否则你是无法工作的。桌面环境可能被锁定。但有了BYOD,恶意软件就可以通过个人设备的前门进入公司网络。更重要的是,商业数据和个人信息都是通过同一个网络发送的。

其次,许多企业应用程序直接从云中使用。这些直接到互联网的途径没有通过传统的企业网络保护,并产生了旧工具无法解决的新风险。目前部署的大多数安全技术都是基于边界的,而不是为面向云的威胁而设计的。

第三,物联网(IoT)的出现将成千上万通常不安全的传感器和其他设备带入企业网络。这些设备可以安装在可移动设备上,附在公司建筑物上,或者发给员工。“东西”可能是连接到网络开放端口的非法设备,通常IT部门无法发现。这些“东西”也没有计算能力来保护自己的终端安全软件,如反恶意软件。

当物理边界不再是网络边界,威胁可以从内部进入时,旧的信任思想就不适用了。今天,孤立的保护已经不够了。安全性必须构建到网络基础设施中,并充当集成了网络、访问、设备和用户安全性的结构。

阿鲁巴360安全织物

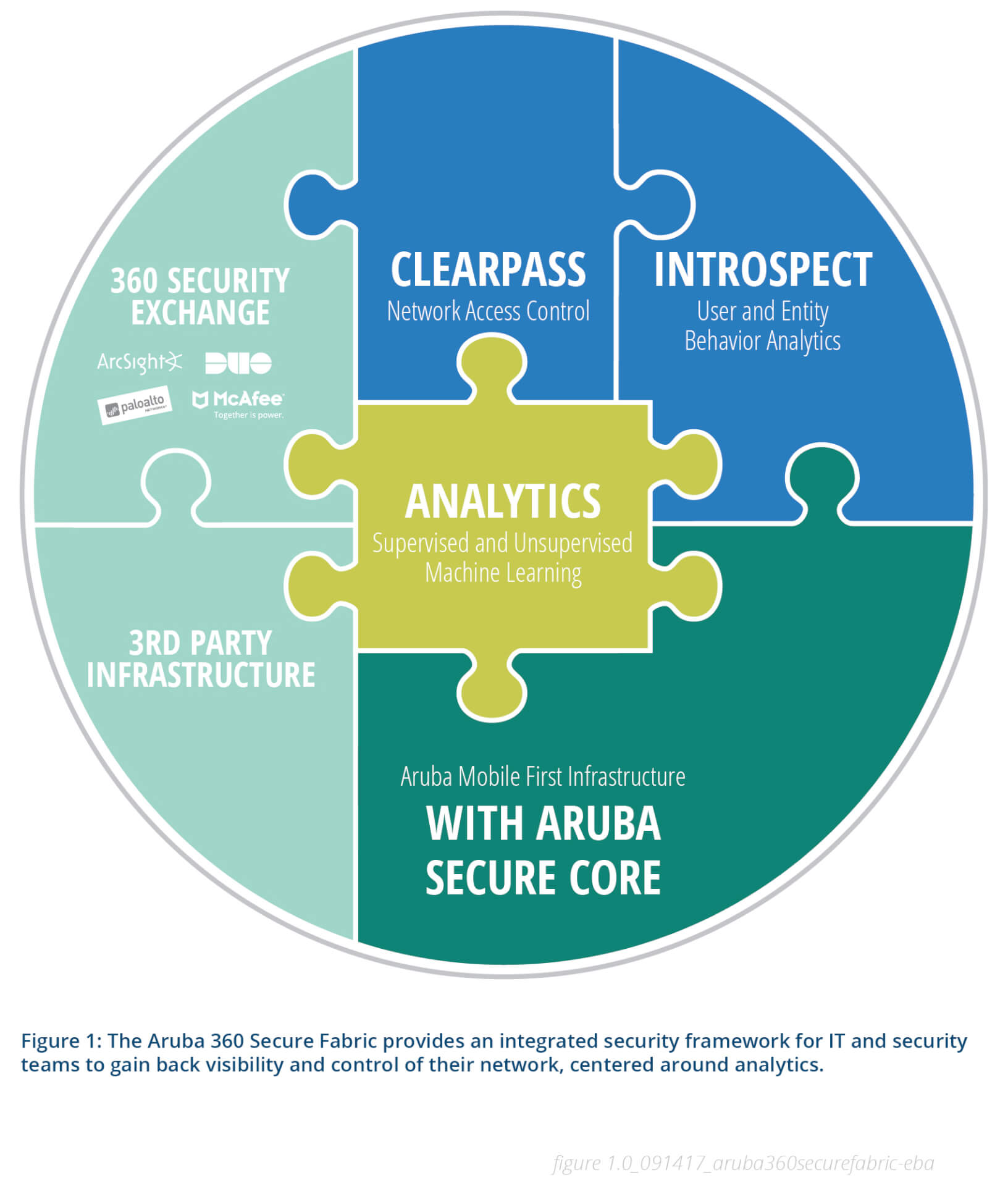

我们在阿鲁巴采取了独特的设计方法与我们的阿鲁巴360安全织物。从基础设施层开始,我们将Aruba安全核心嵌入到网络中。安全核心是内置在每个Aruba AP、移动控制器和交换机中的固有安全性。“安全核心”采用安全引导、加密、DPI (deep-packet inspection)、VPN、IPS、防火墙等安全技术,确保通过的网络设备和流量是可信的。

SecureCore将基础设施带入可信状态。而SecureCore允许网络充当传感器,释放出你可以信任的每个用户、连接的每个设备的关键数据,以及使用DPI等技术通过这些数据的流量的性质。作为传感器的网络提供了只有Aruba基础设施才能提供的独特分析能力。

我们的安全软件可以覆盖任何网络,并利用网络数据来获得安全洞察,以便采取基于策略的行动。从ClearPass开始,您用您想要的策略设置网络。ClearPass允许您对设备本身进行分段,而不像在VLAN中那样只依赖于网络分段。通过这种方式,恶意软件可以防止横向传播,跳过网络去获取更高价值的资产。

还有一个主要问题。随着网络边界的扩大和扩散,必须观察到新的用户设备和其他东西,如安全摄像头。事实上,有太多的信息需要跟踪,以至于处理太多信息的问题是非常现实的。有了如此多的信息,假阳性的发生可以迅速压倒传统的防御方法和负责调查和反应的安全团队

我们需要的是一个大数据分析平台,利用机器学习来发现异常并将点连接起来,排除误报,以确定什么可能是真正的问题。这正是IntroSpect所做的。IntroSpect是我们从收购Niara中获得的用户和实体行为分析(UEBA)技术。

但仍然需要更多。当发现可能的问题时,必须立即隔离它,以便保护您的网络和系统。然后你需要研究它,了解它有多严重。这就是IntroSpect与ClearPass集成的切入点。您可以指示ClearPass隔离可疑设备,并阻止它与网络上的其他设备通信。ClearPass对基础设施进行编程,从设备中获取更多数据,并将其发送给进一步的分析。

最近爆发的WannaCry勒索软件引起了所有人的关注。以下是IntroSpect和ClearPass技术如何结合起来保护组织免受像WannaCry这样的病毒爆发的影响:在一台机器被入侵后,它试图通过它的命令和控制(C&C)通道与攻击者通信,在WannaCry的情况下,通过域生成算法(DGA)技术。但IntroSpect检测到这一点,是因为它已经用超过100万个已知的DGA域进行了训练,这些域收集自30个不同的家族,如Zeus、Cryptolocker和Conficker。

被WannaCry攻击的每个系统也充当一个机器人,扫描企业网络以寻找其他易受攻击的系统。但IntroSpect监控和剖析每台机器的正常基线行为,并检测异常行为,如扫描。当检测到异常时,警报可以自动发送到ClearPass,它可以通过编程将怀疑感染的系统从网络中移除,在那里它们可以在不感染任何其他系统的情况下进行研究和治疗。

所有这些都发生在一个安全结构的背景下,我们称之为Aruba 360安全结构,为企业提供任何网络360度的主动网络保护。当然,它包括Aruba技术,但也包括其他供应商提供的重要安全技术,如McAfee、ArcSight、Palo Alto Networks和Duo security,它们通过Aruba 360安全交换集成。

我们还集成了来自思科和瞻博网络等供应商的网络基础设施。

如果没有这种简化的端到端安全性,协作企业将迅速解体。公司机密性将会消失,泄密行为将会增加,而试图保护数据的成本——很可能会失败——将会变成天文数字。

不可能回到过去的安全边界。我们再也不会在独立、安全的建筑物里进行所有的工作了。企业是全球化的,员工是流动的。但在Aruba 360 Secure Fabric的保护伞下,您的组织可以安全地自由探索令人兴奋的数字化新视野。