在多厂商环境中,成功的互操作是客户关心的主要问题。产品协同工作至关重要,网络相当于“每个人都在一起玩得很好”,对所有人都有好处。令人高兴的是,这篇博客详细描述了这样一个和谐生活的案例,即Aruba ClearPass和思科Prime之间的合作。

当使用Cisco Prime时,您可以选择通过RADIUS或TACACS+配置认证到远程AAA服务器。我配置Cisco Prime使用Aruba ClearPass作为基于TACACS+协议的远程AAA服务器。在Cisco Prime中配置AAA服务器非常简单。

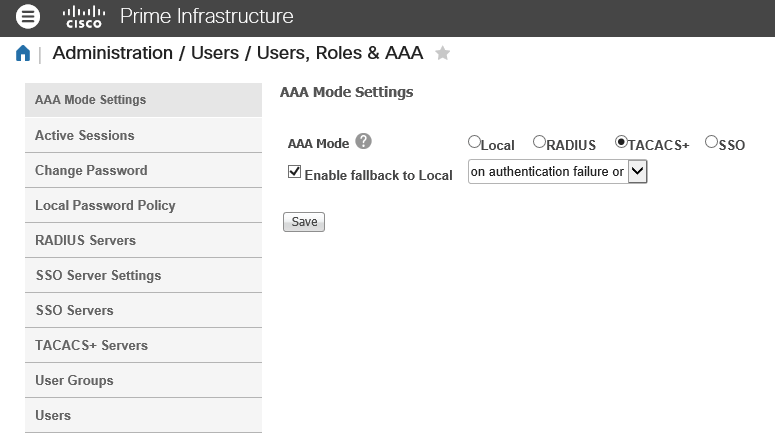

配置下面的“AAA模式设置”管理员/用户/用户、角色和AAA / AAA模式设置开启TACACS+鉴权功能。

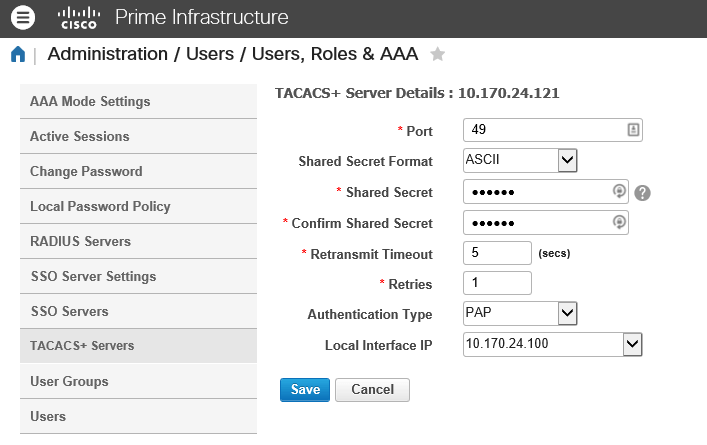

下一步包括通过选项菜单添加Aruba ClearPass作为TACACS+服务器管理/用户/用户,角色& AAA / TACACS+服务器.

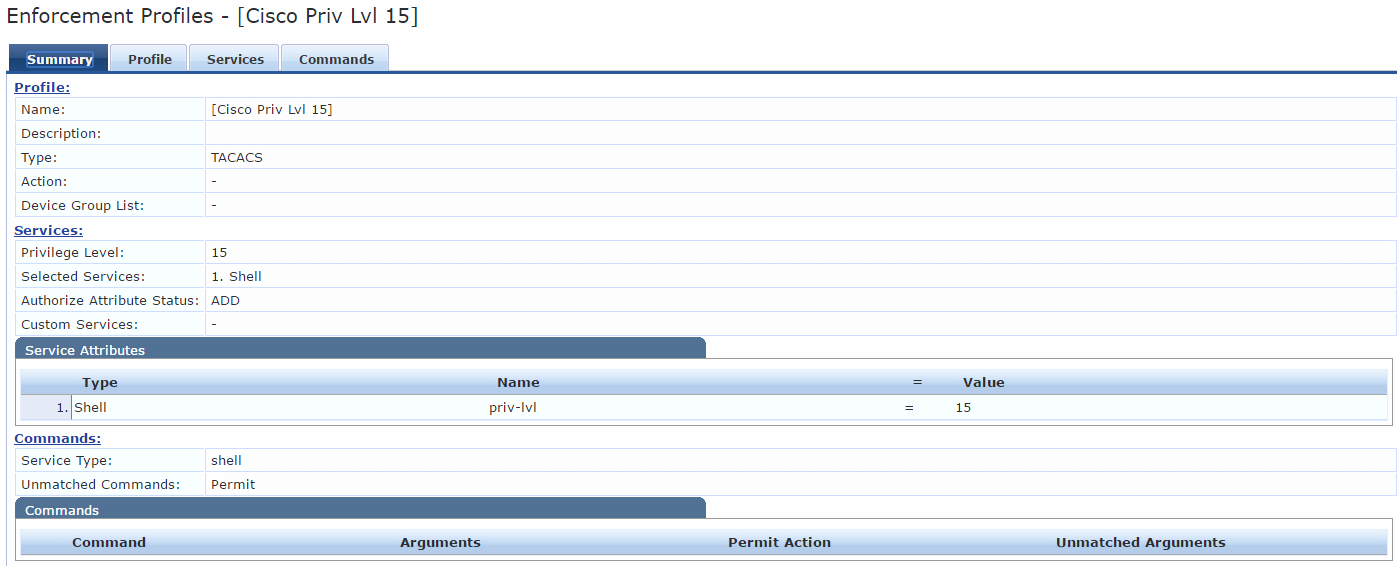

当然,您需要将Cisco Prime设备作为NAD设备添加到您的ClearPass配置中,以便Prime和ClearPass能够通过TACACS+进行通信。我在ClearPass中配置了TACACS+服务,它使用Active Directory作为认证源和角色映射来映射“主要管理员”AD安全组到角色[Cisco Prime]。首先,我配置了一个简单的TACACS+强制配置文件。我使用了相同的强制配置文件,我还使用它对交换机和路由器强制特权级别15。

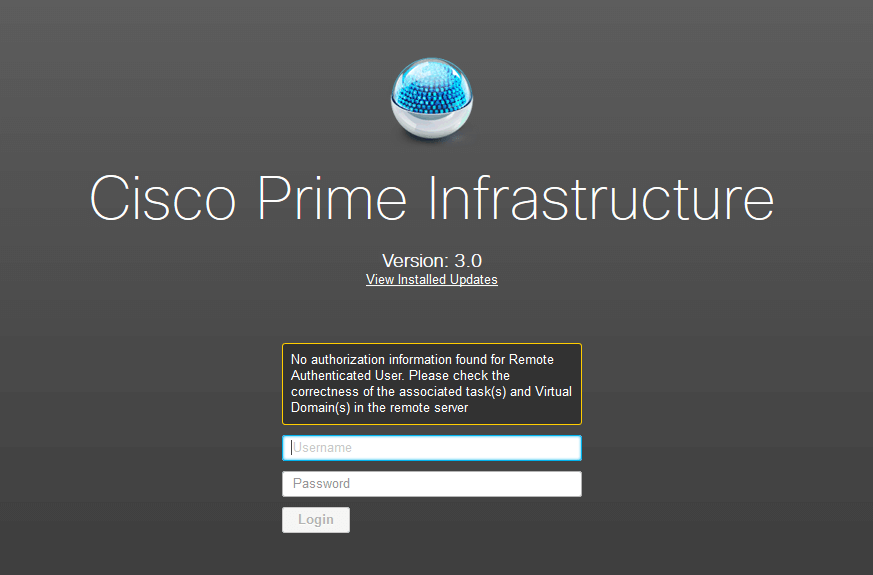

此时身份验证将失败。在访问跟踪程序中,我得到以下错误消息:Tacacs服务=NCS:HTTP未开启.思科Prime的登录屏幕显示以下错误消息。

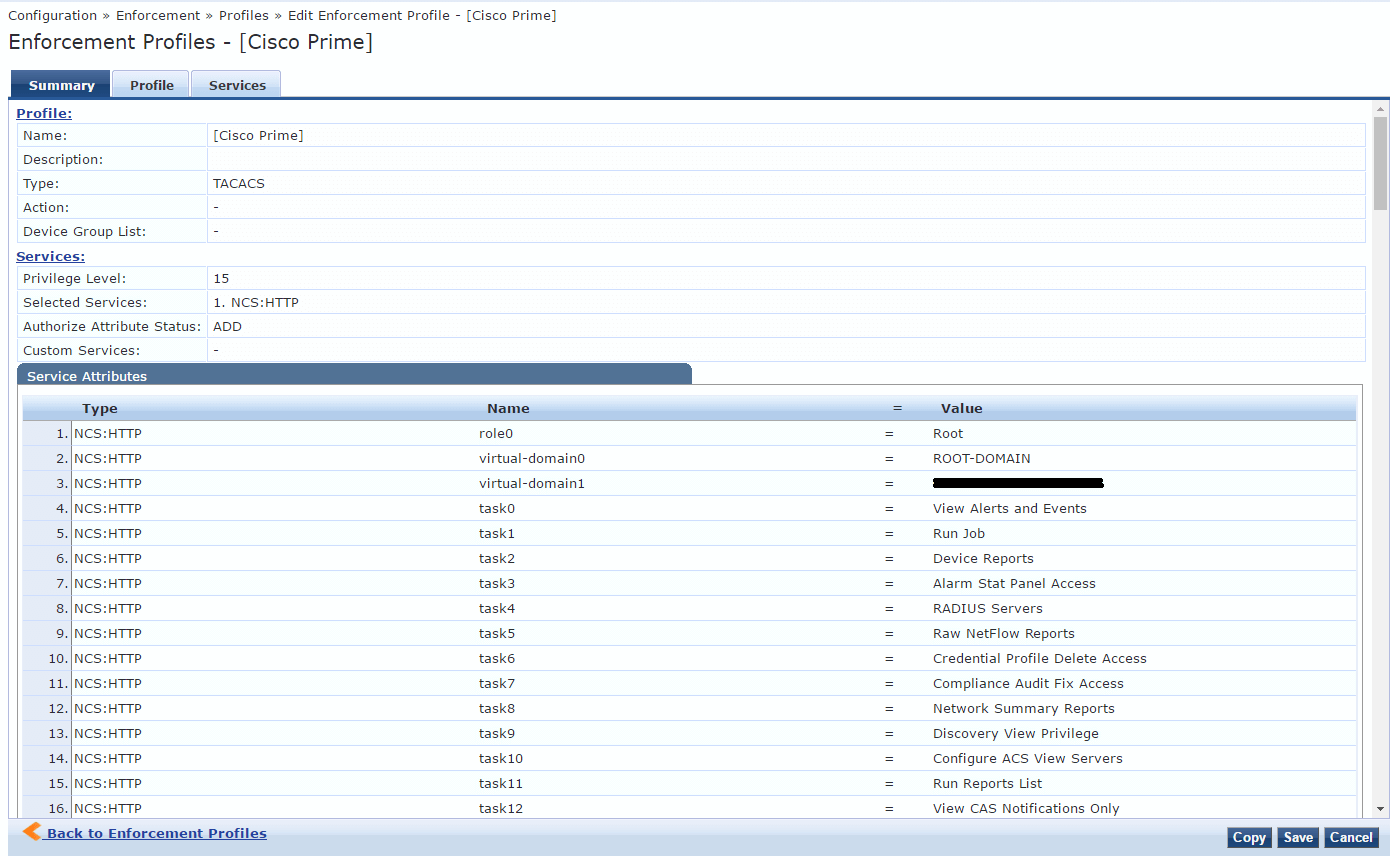

我创建了一个新的强制配置文件并选择TACACS+ Services NCS:HTTP。现在,我在访问跟踪器中看到了被授予的访问权限,但我仍然在思科Prime网站上得到相同的错误消息。在对Cisco Prime进行了一些挖掘之后,我注意到Cisco Prime需要从AAA服务器接收TACACS+属性来授予访问权限,并为用户分配特权和任务。

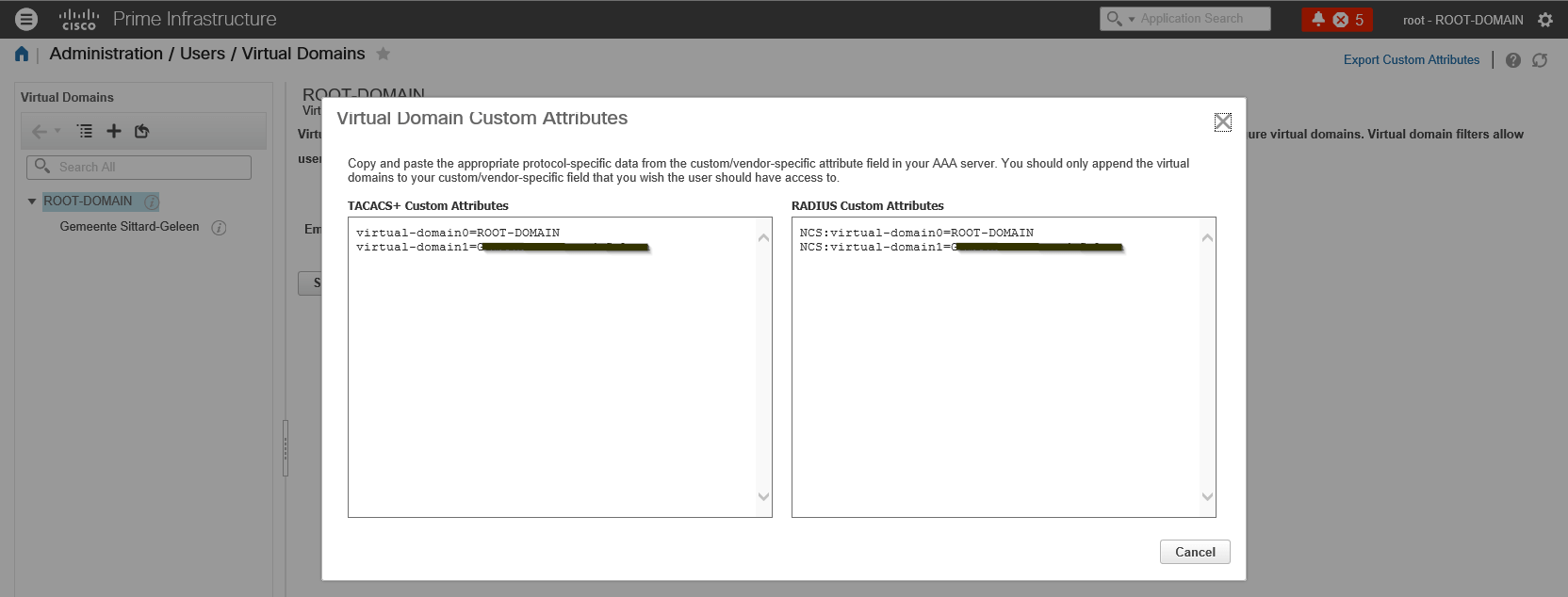

首先,您需要从Virtual Domain配置中获取TACACS+属性。在菜单选项导航到管理用户虚拟域.在右上角,您可以选择“导出自定义属性”。

这些属性需要在ClearPass中配置。

正如您所注意到的,如果希望使用RADIUS作为身份验证协议,还需要配置这些属性。

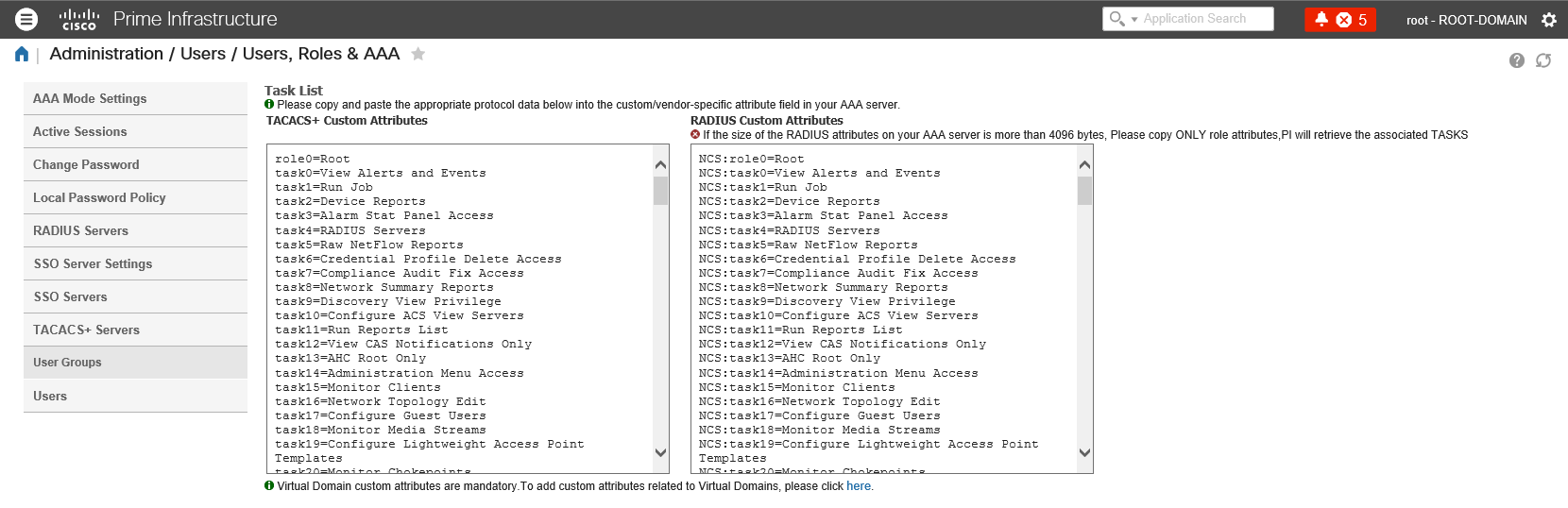

您还需要添加来自用户组的属性。导航到管理/用户/用户,角色& AAA /用户组.单击要使用的用户组旁边的“任务列表”选项。在本例中,我使用Root。

Root用户组包含194个任务,需要添加到ClearPass的强制配置文件中。下面您将看到强制配置文件配置中的一个片段。

将所有属性添加到强制配置文件将为您的管理员用户在Cisco Prime中分配正确的授权。

为了方便起见,我导出了强制配置文件,其中包括根用户组的所有194个任务。你可下载以下PDF格式的执法行动简介。只需将配置文件保存为XML,并将其导入ClearPass中,就可以开始了!!