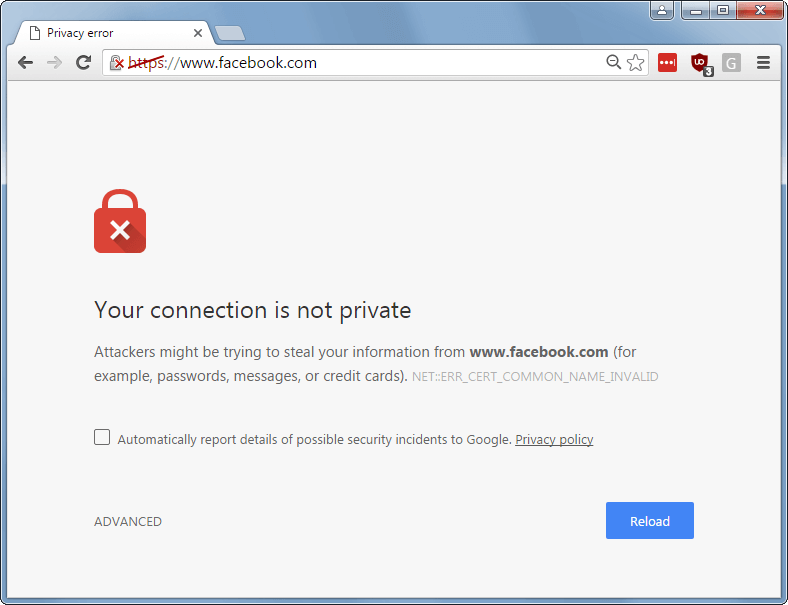

时不时地,为他或她的客人实现了专属门户的人会提出这样的问题,客人会收到这些恼人的安全警告:

我们如何摆脱这些恼人的警告呢?

让我们从头开始。专属门户是当你在机场或你最喜欢的快餐店等公共场所连接Wi-fi热点时,你会看到的那些欢迎页面。为什么在使用热点时,我们会在浏览器中看到这些安全警告?简单地说,互联网已经迅速采用了加密技术。最近,有一个大的加速后斯诺登据披露,我们已经看到越来越多的网站转向HTTPS (SSL加密)。实施HTTPS的原因是为了防止窃听,拦截,模拟和更改网站的流量。俘虏门户通过拦截、模拟和更改客户机和web服务器之间的连接来工作。所以,从本质上讲,被俘的传送门是一种中间人攻击。它的意图是好的,但它仍然是一个中间人。

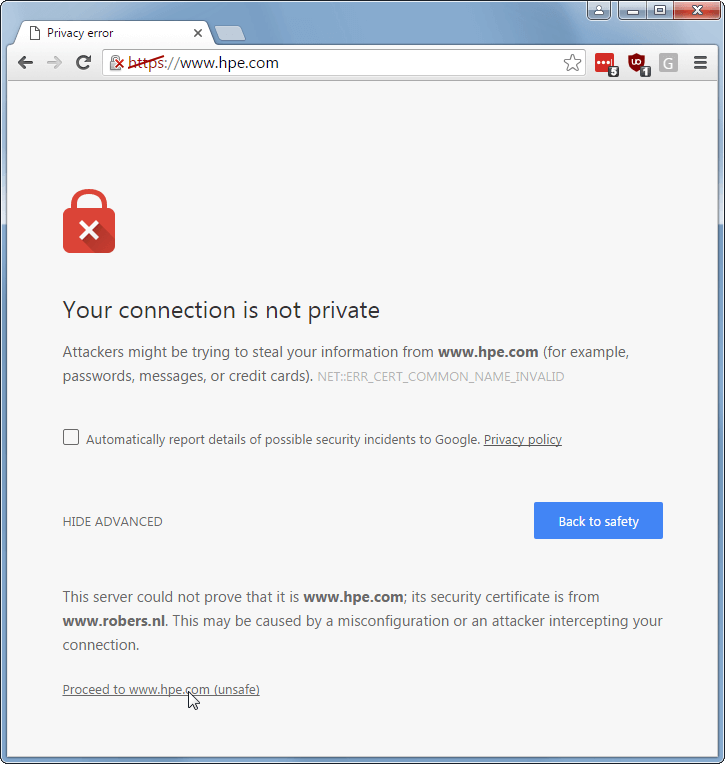

通过专属门户,Wi-Fi解决方案(AP或控制器)拦截用户的连接,例如Facebook或谷歌。AP响应请求,就像它是原始网站一样:它在最终用户和官方网站之间进行操作。这需要让用户的web浏览器重定向到受控门户页面,以便最终用户看到您公司的欢迎页面,并可以接受条款或登录。当Facebook,谷歌和大多数互联网仍然有他们的登录页面未加密(HTTP)时,这工作得很好。在未加密的HTTP连接上,您可以在终端用户甚至没有注意到的情况下拦截和模拟。在一个安全的HTTPS会话中,你不能,因为web浏览器检测到连接被用户和Facebook之间的某些东西劫持了。AP无法显示正确的Facebook web服务器SSL证书,导致浏览器弹出安全警告。

在早期,Internet Explorer、Firefox甚至Chrome都可以很容易地连接到一个带有坏证书的网站,尽管这存在安全风险。事实上,即使是大公司教用户忽视安全警告,导致大多数用户自动点击“是的,我知道这是不好的,我被告知这是愚蠢的,但无论如何我点击,否则我不去我最喜欢的猫咪搞笑电影,所以我无论如何的警告。请注意,每个产品的安全警告和外观可能不同。

现代的网络浏览器使得绕过这些安全警告变得更加困难。你现在被阻止了,需要打开一个带有“其他”或“高级”选项的晦涩菜单项,才能进入“忽略警告”按钮并连接。

这实际上使得简单的门户重定向不可能实现。

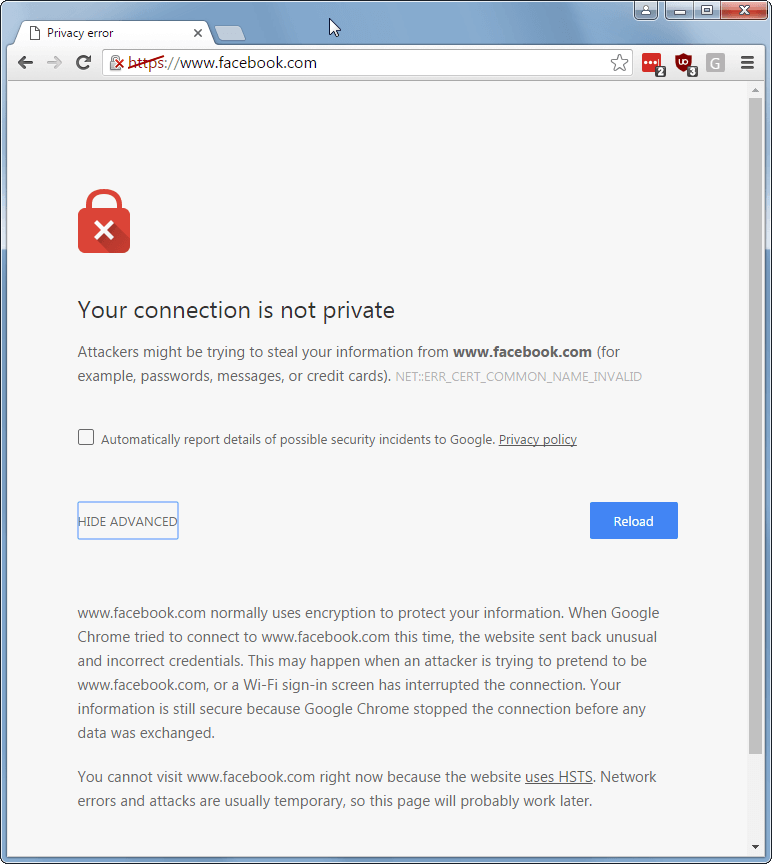

更糟糕的是,网站会指示您的浏览器只允许访问连接是安全的,并且所有证书都完全匹配。这被称为HTTP严格传输安全(HSTS),通过添加一个特殊的标头来表明站点使用HSTS。因此,您的浏览器将拒绝在HTTP上连接,并拒绝访问,如果有问题的证书。隐藏选项被禁用,使得最终用户无法继续。

这个HSTS完全破坏了我们对实现它的站点的约束门户的HTTPS重定向。许多用户的起始页面都是在Facebook或其他实施了这一安全级别的大型网站上。基本上,这意味着我们不能再对HTTPS网站使用强制门户重定向,而且很有可能,这种情况在未来只会变得更糟。目前的一个解决方法是要求用户连接到一个不安全的网站,我使用cnn.com,但这只会在有足够的非https网站时起作用。这是一个糟糕的解决方案,因为它需要终端用户执行额外的手动操作,使其工作时,他们想要的是他们的有趣的猫视频!

那么现在呢?

以下是一些建议:

- 完全禁用captive-portal -当您开始阅读这篇博客时,我确实意识到这不是您所寻找的理想解决方案。

- 允许HTTPS流量通过强制门户,只重定向HTTP流量。这可能并不理想,因为我们刚刚得出结论,大多数大型网站都在迁移到HTTPS。

- 阻止HTTPS流量而不是重定向它。是的,我知道许多经理和客户要求您配置这个,但在实践中,这样做弊大于利。从我的观点来看,完全没有安全连接比得到大多数终端用户不理解甚至无法绕过的安全警告要好。操作系统中的强制门户检测(您知道,在连接到客户网络时需要记录的那些自动弹出通知)最终可能会触发并通过HTTP重定向到强制门户。

然后在工作中有一个新的标准,RFC7710。这定义了对DHCP协议的扩展,以便在IP地址分配期间可以提供被控制的门户位置,从而消除了我们在今天的被控制的门户检测中所需要做的所有猜测和探测。该标准的当前状态是“提议的”,因此它可能会在未来有所改善。更多关于RFC7710在这里.

总结

你可能已经开始阅读这篇文章的希望,这篇文章将解决所有的重定向警告问题。好吧,我知道情况可能并非如此,但我希望您现在至少对导致这些重定向问题的原因和您的可用选项有了一些了解。

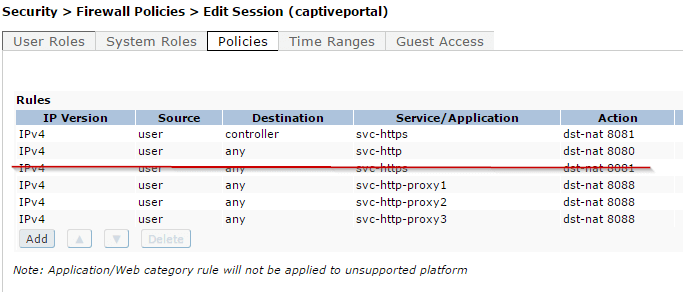

如果你想在ArubaOS控制器上禁用HTTPS重定向,进入专属门户防火墙策略,并删除执行重定向的规则:

同样适用于captiveportal6的IPv6或派生的策略,你可能已经制定。