2018年6月,Wi-Fi联盟宣布了一项新的WPA3认证计划。这个新标准包括平等身份验证(SAE)和管理框架保护(MFP)的要求。它最初还包括机会式无线加密(OWE)的讨论;然而,该协议被打破了WPA3,现在是一个独立的套件,称为Wi-Fi认证增强开放。WPA3最好的地方在于,不需要替换现有的硬件。要启用WPA3,您所需要的只是设备制造商的软件更新。

安全认证

同时认证(Simultaneous Authentication of Equals, SAE)是基于蜻蜓密钥交换以前曾用于802.11s下的网状网络安全。WPA3-PSK中使用的SAE消除了现有的WPA2-PSK离线字典攻击漏洞。在遗留的PSK环境中,密码或密码短语由AP和客户端进行散列。发送并比较散列,如果成功,则完成身份验证。攻击者可以捕获这些帧,并通过Aircrack-ng等工具运行它们,以运行字典攻击并确定PSK。

对于SAE,密码和密码派生的信息永远不会通过空气发送。这完全消除了攻击者捕获身份验证序列并使用脱机方法进行攻击的威胁。唯一的攻击途径是主动尝试连接到网络,在几次尝试之后,应该提醒管理员并阻止攻击的客户端。

保护流氓管理框架

另一个将产生积极影响的变化是对管理框架保护的要求。MFP是指客户端和AP之间进行协商,防止设备发送非法管理帧。MFP不仅保护WPA3中的用户,还保护那些连接到支持OWE的开放网络的用户。

以前,当MFP是可选的时,攻击者可能会向用户发送去认证帧,然后在客户端重新连接到网络时捕获认证帧,然后使用前面提到的字典攻击来破解PSK。

我们将看到使用MFP修复的另一个场景是DoS攻击,其中攻击者向所有客户端设备发送连续的反身份验证数据包,阻止任何人访问网络。

安全、开放的无线

在我看来,与WPA3相关的最重要的特性是机会式无线加密(Opportunistic Wireless Encryption,简称OWE)。Wi-Fi联盟已将OWE更名为Wi-Fi认证增强开放,从技术上讲,它是新协议的一个独立部分,而不是WPA3本身的核心部分。OWE是必须在各个供应商的基础上实现的东西。

我不明白为什么Wi-Fi联盟把一项解决公共无线最基本问题的技术视为可选元素。希望供应商和制造商能够看到对OWE的需求,并在其产品中实现该技术。

中定义的OWERFC 8110,概述了一种让客户端和接入点基于Diffie-Hellman密钥交换派生成对密钥的方法。每个客户端在每次会话中都会得到自己的唯一密钥,允许加密Wi-Fi,而用户只需要点击并连接即可。

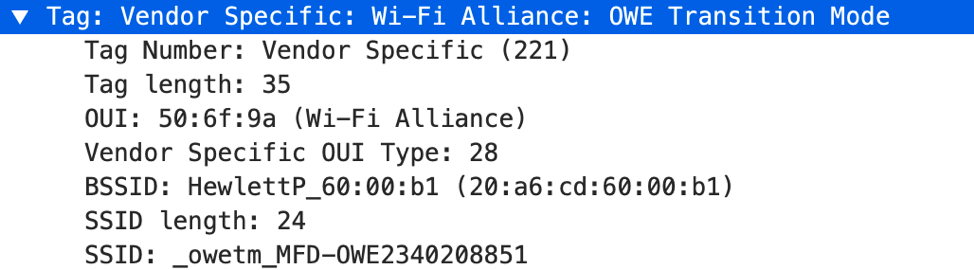

在后台,启用了OWE的ssid将发布两个独立的bssid,以允许使用加密的OWE网络和未加密的网络来连接遗留客户端。广播由开放SSID和隐藏SSID发出。开放SSID将包含一个名为“OWE Transition Mode”的新信息元素,用于发布OWE隐藏的SSID和BSSID。

支持ow的客户端将连接到所提供的BSSID,从临时私钥和AP的公钥中派生成对主密钥(Pairwise Master Key, PMK),并执行四次握手以从PMK中派生流量加密密钥。这个过程与我们在WPA2四次握手过程中看到的类似,但是在SAE中没有用户提供的证书或凭据。

同样,重要的是要注意,OWE不是WPA3的核心需求。相反,要由AP供应商来实现这个可选增强。但是,正如您所看到的,OWE可以大大提高开放Wi-Fi网络的安全性。

为了获得更多的信息,我建议你听一下Dan Harkins在Aruba上的采访不插电-第八章:揭开WPA和WPA3安全标准的神秘面纱。Dan确实为WPA3中使用的许多技术编写或参与编写了rfc,所以可以肯定地说,他知道自己在说什么。同时,由于罗Dionicio和技术现场日提供上述示例中的数据包捕获。您可以在这里下载捕获来自己检查。