两个月前我发表了一篇文章4种方法保护您的客户网络.虽然这四个建议仍然非常适用,但我指出在来宾网络上共享密钥安全性是无效的。幸运的是,技术从未停滞不前,新功能经常解决旧的痛点。所以我又带着新的选择回来了。

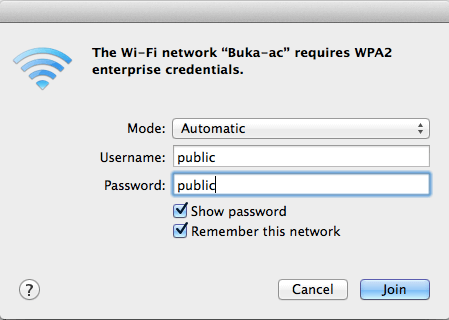

现在可以利用ClearPass 6.4中引入的名为EAP-PEAP-Public的新特性,使用共享的简单密码来部署客户网络WPA2安全性。EAP-PEAP-Public为您的客户网络提供了WPA2-Enterprise级安全性和预共享密钥的简单性。

EAP-PEAP-Public有许多psk无法比拟的好处:

- 会话加密密钥(又称成对瞬态密钥)的派生要健壮得多。802.1x的使用确保了这些键周期性地旋转。与WPA2-PSK不同,EAP-PEAP-Public会话密钥的创建并不仅仅依赖于mac地址和nonce值(很容易被嗅出)、SSID名称(已知)和PSK密码(可能在来宾场所发布)。

- WPA2-Enterprise不像它的PSK小弟弟那样容易受到彩虹表攻击

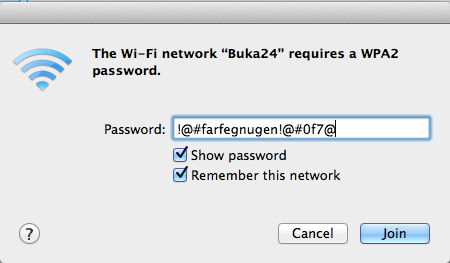

- 您的凭证实际上可以很简单,人类可以读取,而且安全性不会降低!

- 大多数现代操作系统(iOS, Android, Windows 7/8, OSX)都内置了对EAP-PEAP-Public的支持。更重要的是,它很容易使用,甚至对你最不懂技术的用户。

- 在ClearPass 6.4中配置很简单。选择几个选项,你就开始跑步。

那么像动态psk这样的其他选项呢?在实践中,这些实现经常会遇到伸缩性、性能和ap间漫游问题——特别是对于较大的客户网络部署。用户仍然需要处理恼人的无意义的PSK字符串。

你认为你的客人喜欢什么?

综上所述,EAP-PEAP-Public仍然不能完全保护您的网络免受中间人式攻击,正如gstefanick在他的优秀文章中所描述的那样博客本周早些时候。所以确保您的SSID名称是唯一的,并且您的WIDS系统正在扫描流氓ap。

您的组织是否正在努力实现除专属门户每个用户认证之外的其他客户安全功能?现在,您可以使用ClearPass来处理一个简化而有效的解决方案。

看看我们下一代客户访问#GenMobile指南获取更多安全性最佳实践。