上周,我们发布了Arubaos 6.4.2用于移动控制器。该版本将作为策略执法防火墙的一部分包含的已经功能强大的控件集添加了一个重要的新功能 - Web内容分类。让我们看一下它的作用,以及如何与应用程序可见性和控制权一起使用,或“批准”。

Web内容分类在遍历Aruba Networks Mobility Controller时从所有流量中提取URL和主机名。然后在本地缓存中查找这些URL。如果本地没有条目,则对云进行查询。这使客户可以根据类别和风险分析和控制用户的Web浏览行为。有82个不同的类别,五个不同的风险。

然后可以在策略执法防火墙中使用这两个信息(类别和风险)来控制流量,就像您可以使用IP地址,端口和应用程序信息一样。这意味着您可以阻止整个类别,对它们进行限制,并提高或降低每个类别的服务质量。就像应用程序一样,这些控件可以通过全球策略应用,它们将在其中影响所有用户,也可以仅应用于某些角色。

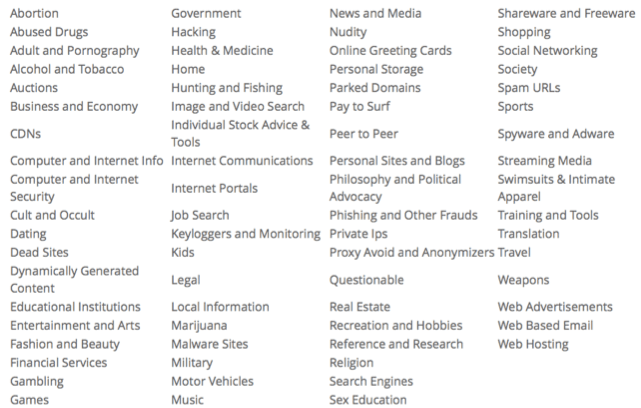

网络类别

这是我们用于分类的类别。它们旨在允许您根据这些策略执行可接受的使用策略,并阻止或限制流量。重要的是要注意,网站可以是多个类别的成员。因此,如果您基于类别制定规则,则如果返回网站匹配项的任何类别,则将执行该规则。

我想指出的这些类别有一些非常强大的应用程序。

首先,有与互联网安全直接相关的五个类别。这些是恶意软件网站,网络钓鱼和其他欺诈,间谍软件和广告软件以及垃圾邮件URL。所有这些类别都是您不想去的地方的示例。这些目的地被发现严格存在于这些邪恶目的。因此,创建阻止这些网站的规则是一个绝佳的主意,这样网络的用户就不会访问它们并感染恶意软件或成为骗局的受害者。

其次,有几类可以帮助您控制无线网络上使用的带宽。具体来说,CDN,Peer to Peer和流媒体是类别,如果滥用,可以在Wi-Fi网络上导致大量流量。根据您的业务,这些可能是限制费率的候选人。

我经常被问到有关网络内容的问题之一是它与Applf有何不同?Applf依靠深度数据包检查 - 寻找签名,遵循协议有限状态机器,检查SSL证书和元数据,并在数据包流中应用高级启发式方法。这些技术的结果是将约1500个应用程序分类为21个不同类别。这些数字非常好 - 比大多数Wi -Fi供应商好。但是,显然有数百万个网站和Web“应用程序”,每天每小时都会创建新的网站。这就是网络分类的来源,其中一个超过2000万个站点的数据库增长。

有少数类别的内容与Applf类别一致。点对点和流媒体是最明显的。如果您要试图带宽限制,QoS或阻止这些类型的应用程序,那么Web内容分类功能将具有较宽的网站和Web应用程序集,并且随着新网站的推移,该列表会随着时间的推移而迅速变化可用。因此,如果您在执行政策时对“宽网”感到满意,那么Web内容是必经之路。如果您只想阻止有限的应用程序集,那么应用程序类别是最好的方法。

请注意,您可以使用CLI命令“ Show DPI应用程序类别”获取作为应用程序类别的一部分的应用程序列表。无法获取所有网站属于Web内容类别一部分的列表。

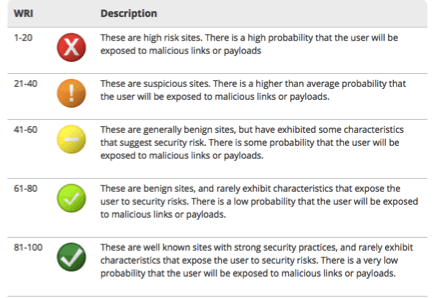

网络声誉

网络分类的另一个强大功能是网络声誉。

基于网站的危险性,Web声誉是0-100的价值。我们将其简化为五个不同的级别,以进行配置。您可以根据其声誉来制定策略来阻止网站,而与给定网站可能属于的类别无关。该声誉基于:

- 该网站是否有针对恶意软件网站的链接?

- 它上面有恶意软件,还是最近有恶意软件?

- 该网站已经存在了多长时间?许多恶意软件网站的寿命很短。

通常,制定一项规则来阻止所有被归类为“可疑”或“高风险”的流量。这些类别通常不包含不值得您注意的网站,如果这样做的话,您应该在网络上看到更少的恶意活动。

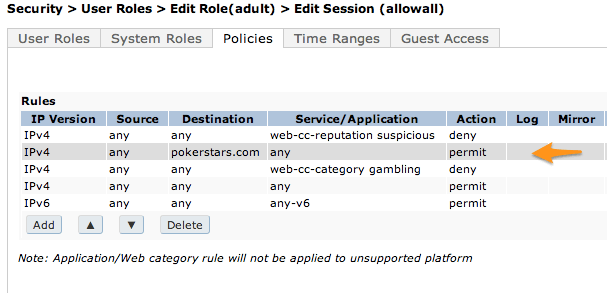

例外

另一个经常询问的问题是“如何覆盖不同意的分类?”由于Web内容与PEF防火墙无缝集成,因此这是一件非常简单的事情。例如,如果您试图阻止所有赌博网站,但是您的首席执行官喜欢在pokerstars.com上免费玩扑克,那么您需要做的就是制作“网络目的地别名”。将别名以“许可”为阻止类别的规则。由于该规则将首先达到,因此它将允许流量到扑克之星,同时阻止其余的赌博类别。检查下面的GUI示例:

系统要求

Web内容分类包含在6.4.2构建中,并且需要PEF许可证。它在所有7000和7200系列控制器上得到支持。请注意,Aruba Instant在其4.1版本中具有类似的功能,现在也可以使用。